LIETUVOS RESPUBLIKOS VIDAUS REIKALŲ MINISTRAS

Į S A K Y M A S

DĖL SAUGAUS VALSTYBINIO DUOMENŲ PERDAVIMO TINKLO ELEKTRONINĖS INFORMACIJOS SAUGOS REIKALAVIMŲ PATVIRTINIMO

2007 m. birželio 5 d. Nr. 1V-210

Vilnius

Įgyvendindamas Elektroninės informacijos saugos valstybės institucijų informacinėse sistemose valstybinės strategijos iki 2008 metų įgyvendinimo priemonių plano, patvirtinto Lietuvos Respublikos Vyriausybės 2006 m. birželio 19 d. nutarimu Nr. 601 (Žin., 2006, Nr. 70-2575), 4.1.1 punktą:

1. Tvirtinu Saugaus valstybinio duomenų perdavimo tinklo elektroninės informacijos saugos reikalavimus (pridedama).

2. Pavedu valstybės įmonei „Infostruktūra“:

2.1. iki 2007 m. gruodžio 31 d. teisės aktų nustatyta tvarka parengti ir pateikti Lietuvos Respublikos vidaus reikalų ministrui 2004 m. gegužės 14 d. vidaus reikalų ministro įsakymo Nr. 1V-167 „Dėl Saugaus valstybinio duomenų perdavimo tinklo nuostatų ir Saugaus valstybinio duomenų perdavimo tinklo paslaugų teikimo taisyklių patvirtinimo“ (Žin., 2004, Nr. 83-3025) pakeitimo projektą;

PATVIRTINTA

Lietuvos Respublikos vidaus reikalų ministro

2007 m. birželio 5 d. įsakymu Nr. 1V-210

SAUGAUS VALSTYBINIO DUOMENŲ PERDAVIMO TINKLO ELEKTRONINĖS INFORMACIJOS SAUGOS REIKALAVIMAI

I. BENDROSIOS NUOSTATOS

1. Saugaus valstybinio duomenų perdavimo tinklo elektroninės informacijos saugos reikalavimų (toliau – saugos reikalavimai) tikslas yra sudaryti sąlygas saugiam elektroninės informacijos perdavimui, saugojimui ar kitokiam apdorojimui Saugiame valstybiniame duomenų perdavimo tinkle (toliau – SVDPT).

2. Saugos reikalavimai reglamentuoja pagrindines grėsmių grupes SVDPT saugai, pagrindinius SVDPT saugos užtikrinimo rodiklius, SVDPT saugos organizavimą, valdymą ir SVDPT naudotojų prijungimą prie SVDPT.

3. Saugos reikalavimuose vartojamos sąvokos:

SVDPT informaciniai ištekliai – ryšių tinklai, techninė, programinė, komunikacinė įranga, sudaranti SVDPT ir užtikrinanti SVDPT paslaugų teikimą.

SVDPT paslaugos – paslaugos, kurias SVDPT operatorius teikia SVDPT naudotojams per SVDPT ir kurių sąrašas yra patvirtintas Saugaus valstybinio duomenų perdavimo tinklo paslaugų teikimo taisyklėse, patvirtintose Lietuvos Respublikos vidaus reikalų ministro 2004 m. gegužės 14 d. įsakymu Nr. 1V-167 (Žin., 2004, Nr. 83-3025).

SVDPT naudotojai – Lietuvos Respublikos valstybės ir savivaldybių institucijos, įstaigos ir įmonės, kurios yra sudariusios SVDPT paslaugų teikimo sutartį.

Transakcijų nepaneigiamumas – SVDPT savybė, parodanti, kad atitinkamus veiksmus SVDPT atlikę asmenys negali paneigti atlikę šiuos veiksmus.

Kitos saugos reikalavimuose vartojamos sąvokos atitinka sąvokas, nustatytas Lietuvos Respublikos įstatymuose, Saugaus valstybinio duomenų perdavimo tinklo nuostatuose, patvirtintuose Lietuvos Respublikos vidaus reikalų ministro 2004 m. gegužės 14 d. įsakymu Nr. 1V-167, Lietuvos standartuose LST ISO/IEC 17799 ir LST ISO/IEC 27001 ir kituose teisės aktuose, reglamentuojančiuose elektroninės informacijos saugą.

II. PAGRINDINĖS GRĖSMIŲ SVDPT SAUGAI GRUPĖS

4. Šiame skyriuje apibūdintos pagrindinės grėsmių SVDPT saugai grupės, kurios turi būti įvertinamos įgyvendinant saugos reikalavimus ir įdiegiant elektroninės informacijos saugos užtikrinimo priemones SVDPT. Detalus grėsmių, darančių įtaką SVDPT ir elektroninės informacijos saugai, įvertinimas turi būti atliekamas periodinės SVDPT saugos rizikos analizės metu.

5. Loginio pobūdžio grėsmės, kylančios dėl:

5.2. valstybės įmonės „Infostruktūra“ (toliau – SVDPT operatorius) darbuotojų, dirbančių pagal darbo sutartis (toliau – SVDPT operatoriaus darbuotojai), ar rangovų apsimetimo SVDPT naudotojų valstybės tarnautojais ir darbuotojais, dirbančiais pagal darbo sutartis (toliau – SVDPT naudotojų darbuotojai);

5.4. SVDPT operatoriaus darbuotojų ir SVDPT naudotojų darbuotojų neleistinos SVDPT programinės įrangos naudojimo;

5.6. SVDPT operatoriaus darbuotojų ir SVDPT naudotojų darbuotojų prieigos prie SVDPT informacinių išteklių ir elektroninės informacijos asmeniniais tikslais;

6. Komunikacinės grėsmės, kylančios dėl:

6.1. įsiskverbimo į SVDPT informacinius išteklius, naudojant įvairias atakas, tokias kaip atminties perpildymas (angl. buffer overflow), apsimetimas tarnybine stotimi, atsisakymas teikti paslaugas (angl. denial of Service);

6.2. įsiskverbimo į SVDPT naudotojų tinklus ir SVDPT informacinius išteklius siunčiant nepageidaujamas elektroninio pašto žinutes (angl. spam) iš atvirųjų tinklų;

6.3. SVDPT perduodamos elektroninės informacijos perėmimo, elektroninės informacijos gavimo laiko arba tvarkos sutrikdymo, elektroninės informacijos gavėjo pakeitimo;

7. Techninių sutrikimų grėsmės, kylančios dėl:

7.7. techninių prieigos prie SVDPT informacinių išteklių ir elektroninės informacijos įrenginių sutrikimų;

7.9. techninių SVDPT infrastruktūros įrenginių (maitinimo šaltinių, oro kondicionavimo, ventiliacijos sistemų) sutrikimų;

8. Žmonių klaidų grėsmės, kylančios dėl:

8.1. klaidų, padarytų SVDPT operatoriaus darbuotojų eksploatuojant SVDPT įrangą ir SVDPT paslaugų teikimo metu;

8.3. klaidų, padarytų SVDPT naudotojų darbuotojų dirbant su SVDPT veikiančiomis informacinėmis sistemomis ir taikomosiomis programomis;

8.4. klaidų, padarytų SVDPT naudotojų darbuotojų prižiūrint SVDPT naudotojų tinklus, techninę ir programinę įrangą;

9. Fizinio pažeidimo grėsmės, kylančios dėl:

9.5. SVDPT informacinių išteklių vagysčių, įvykdytų SVDPT operatoriaus darbuotojų, SVDPT naudotojų darbuotojų ar pašalinių asmenų;

9.6. SVDPT informaciniams ištekliams SVDPT operatoriaus darbuotojų, SVDPT naudotojų darbuotojų ar pašalinių asmenų padarytos tyčinės žalos;

III. PAGRINDINIAI SVDPT SAUGOS UŽTIKRINIMO RODIKLIAI

10. SVDPT perduodamos, saugomos ar kitaip apdorojamos elektroninės informacijos sauga yra vertinama pagal elektroninės informacijos konfidencialumą, prieinamumą, vientisumą ir transakcijų nepaneigiamumą.

11. SVDPT operatorius turi užtikrinti, kad visos SVDPT perduodamos, saugomos ar kitaip apdorojamos įslaptintos informacijos konfidencialumo lygis atitiktų Lietuvos Respublikos teisės aktais nustatytus reikalavimus, keliamus įslaptintai informacijai, pažymėtai slaptumo žyma „Riboto naudojimo“, ir Europos Sąjungos teisės aktais nustatytus reikalavimus, keliamus įslaptintai informacijai, pažymėtai slaptumo žyma RESTREINT UE. Taip pat turi būti užtikrintos sąlygos, būtinos asmens duomenims ir valstybės institucijų valdomų informacinių sistemų, valstybės ir žinybinių registrų elektroninei informacijai perduoti.

12. Konkretus elektroninės informacijos konfidencialumo lygis turi būti nustatomas SVDPT paslaugų teikimo sutartyse.

13. Bet koks SVDPT saugomos, perduodamos ar kitaip apdorojamos elektroninės informacijos, kuri pagal elektroninės informacijos savininko sprendimą turi būti prieinama tik atitinkamiems SVDPT naudotojams, atskleidimas pašaliniams asmenims, pažeidžiant SVDPT paslaugų teikimo sutartį, nėra leistinas.

14. SVDPT operatorius privalo SVDPT naudotojams užtikrinti elektroninės informacijos prieinamumą. Per 1 mėnesį SVDPT paslaugų prieinamumas turi būti ne mažesnis nei 99,7 proc, o per 1 metus – 99,9 proc.

15. Konkretūs SVDPT paslaugų ir elektroninės informacijos prieinamumo reikalavimai ir kriterijai turi būti nustatomi SVDPT paslaugų teikimo sutartyje.

16. SVDPT operatorius turi užtikrinti, kad SVDPT paslaugų teikimas būtų kontroliuojamas ir valdomas atsižvelgiant į tiesiogines grėsmes elektroninės informacijos vientisumui SVDPT, o įvykus elektroninės informacijos vientisumo pažeidimui, elektroninės informacijos vientisumas būtų kuo skubiau atkurtas naudojant saugias atsargines elektroninės informacijos kopijas.

17. SVDPT operatorius turi užtikrinti, kad nebūtų sudarytos sąlygos sutrikdyti transakcijų nepaneigiamumą.

IV. SVDPT SAUGOS ORGANIZAVIMO, VALDYMO IR SVDPT NAUDOTOJŲ PRIJUNGIMO REIKALAVIMAI

19. Atsižvelgiant į tai, kad SVDPT yra saugoma, perduodama ir kitaip apdorojama įslaptinta informacija, SVDPT sauga ir SVDPT operatoriaus veikla turi būti organizuojama vadovaujantis Lietuvos Respublikos valstybės ir tarnybos paslapčių įstatyme (Žin., 1999, Nr. 105-3019; 2004, Nr. 4-29) bei kituose įslaptintos informacijos saugą reglamentuojančiuose teisės aktuose nustatytais reikalavimais.

20. SVDPT operatorius privalo parengti ir įgyvendinti formalizuotą elektroninės informacijos saugos valdymo sistemą, atitinkančią LST ISO/IEC 27001 standarto reikalavimus.

21. Elektroninės informacijos saugos valdymo sistema turi užtikrinti:

21.1. elektroninės informacijos saugos poreikio supratimą, įvertinimą bei tinkamų SVDPT elektroninės informacijos saugos politikos ir tikslų nustatymą;

21.2. elektroninės informacijos saugos rizikos valdymo poreikio supratimą, įvertinimą bei tinkamų rizikos valdymo ir kontrolės priemonių įdiegimą;

22. Elektroninės informacijos saugos valdymo sistema turi būti susieta ir suderinta su kitomis SVDPT operatoriaus turimomis veiklos valdymo sistemomis.

23. SVDPT operatorius, atsižvelgdamas į ISO/IEC 18028 standarto reikalavimus, IETF RFC 2196 ir RFC 2411 rekomendacijas, Saugaus valstybinio duomenų perdavimo tinklo nuostatus, Saugaus valstybinio duomenų perdavimo tinklo paslaugų teikimo taisykles, saugos reikalavimus ir SVDPT operatoriaus organizuotos SVDPT rizikos analizės rezultatus, turi:

23.6. nustatyti ir įdiegti piktybinės veiklos (įsilaužimų) nustatymo ir apsaugos nuo kenksmingojo programinio kodo programų priemones;

23.8. nustatyti ir įdiegti atsarginių elektroninės informacijos kopijų darymo, saugojimų ir elektroninės informacijos atkūrimo iš atsarginių elektroninės informacijos kopijų priemones;

24. Elektroninės informacijos saugą SVDPT turi įgyvendinti ir už SVDPT informacinių išteklių saugą atsakyti SVDPT operatorius.

25. SVDPT operatoriaus paskirtas saugos įgaliotinis (toliau – SVDPT saugos įgaliotinis) turi būti atsakingas už elektroninės informacijos saugos įgyvendinimą SVDPT. SVDPT saugos įgaliotinis turi vykdyti funkcijas, numatytas Bendruosiuose elektroninės informacijos saugos valstybės institucijų ir įstaigų informacinėse sistemose reikalavimuose, patvirtintuose Lietuvos Respublikos Vyriausybės 1997 m. rugsėjo 4 d. nutarimu Nr. 952 (Žin., 1997, Nr. 83-2075; 2007, Nr. 49-1891), ir SVDPT operatoriaus vadovo įsakymuose.

26. SVDPT operatoriaus paskirtas saugos administratorius (toliau – SVDPT saugos administratorius) turi būti atsakingas už SVDPT saugos priemonių įdiegimą ir priežiūrą. SVDPT saugos administratorius turi vykdyti funkcijas, numatytas Bendruosiuose elektroninės informacijos saugos valstybės institucijų ir įstaigų informacinėse sistemose reikalavimuose ir SVDPT operatoriaus vadovo įsakymuose.

27. Elektroninės informacijos saugą, pagal SVDPT paslaugų teikimo sutartis, SVDPT naudotojų tinklų dalyse, sujungtose su SVDPT, turi įgyvendinti SVDPT naudotojai.

28. SVDPT naudotojai turi paskirti saugos įgaliotinius, atsakingus už SVDPT naudotojų tinklų dalių, sujungtų su SVDPT, saugos įgyvendinimą.

29. SVDPT paslaugos gali būti teikiamos tik pagal SVDPT paslaugų teikimo sutartis. Prieš pasirašant SVDPT paslaugų teikimo sutartis ir jei SVDPT paslaugų teikimo sutarčių galiojimo metu padaroma žymių pakeitimų SVDPT naudotojų tinkluose, SVDPT operatorius, siekdamas išsiaiškinti galimą grėsmę SVDPT saugai ir SVDPT naudotojo pažeidžiamumą, gali organizuoti SVDPT naudotojo atitikimo saugos reikalavimams įvertinimą.

30. SVDPT paslaugų teikimo sutartyse turi būti nustatyta:

30.4. reikalavimas SVDPT naudotojui nustatyti SVDPT naudotojų darbuotojų, turinčių prieigos prie SVDPT informacinių išteklių ir elektroninės informacijos teisę, tapatybę;

30.5. SVDPT naudotojo tinklo prijungimo prie SVDPT įrangos ir SVDPT naudotojo darbuotojų darbo vietų fizinio saugumo reikalavimai;

31. Elektroninė informacija apie SVDPT, SVDPT informacinius išteklius, SVDPT veiklą turi būti klasifikuojama pagal SVDPT operatoriaus vadovo nustatytą tvarką, kuri turi būti privaloma visiems SVDPT operatoriaus darbuotojams.

32. SVDPT operatoriaus darbuotojų ir SVDPT naudotojų darbuotojų pareiginėse instrukcijose ir pareigybių aprašymuose turi būti numatytos jų funkcijos užtikrinant elektroninės informacijos ir SVDPT saugą.

33. Vienas SVDPT operatoriaus saugos administratorius gali administruoti ne daugiau kaip vieną SVDPT sudėtinę dalį.

34. SVDPT operatoriaus darbuotojai, SVDPT naudotojų darbuotojai, rangovai su SVDPT operatoriumi turi pasirašyti konfidencialumo sutartis, užtikrinančias, kad jokia įslaptinta informacija ar elektroninė informacija, gauta iš SVDPT operatoriaus, nebus atskleista trečiosioms šalims.

35. SVDPT operatorius turi sukurti ir įgyvendinti procedūras, užtikrinančias, kad SVDPT operatoriaus darbuotojams ar SVDPT naudotojų darbuotojams palikus darbą, rangovams baigus vykdyti savo įsipareigojimus apie tai būtų informuojami už SDVPT operatoriaus ar SVDPT naudotojų patalpų fizinę saugą atsakingi asmenys (budėtojai), panaikintos SVDPT operatoriaus darbuotojams, SVDPT naudotojų darbuotojams, rangovams suteiktos prieigos prie SVDPT informacinių išteklių ir elektroninės informacijos teisės.

36. SVDPT operatoriaus darbuotojai ir SVDPT naudotojų darbuotojai prieš pradėdami darbą su SVDPT turi būti supažindinti su SVDPT ir prie SVDPT prijungtų SVDPT naudotojų tinklų saugą reglamentuojančiais teisės aktais, taip pat rekomenduojama jiems suteikti elektroninės informacijos saugos pradmenis (pagal Informacinių technologijų saugos mokymo programą, skirtą valstybės tarnautojams).

37. SVDPT operatoriaus darbuotojai ir SVDPT naudotojų darbuotojai, kurių funkcijos tiesiogiai susijusios su SVDPT ir prie SVDPT prijungtų tinklų saugos užtikrinimu, turi nuolatos kelti savo kvalifikaciją elektroninės informacijos saugos užtikrinimo srityje.

38. SVDPT operatorius turi užtikrinti prie SVDPT prijungtos techninės įrangos atpažinimą ir prisijungusių asmenų tapatybės nustatymą.

39. Techninės įrangos atpažinimo tikslas yra užtikrinti, kad prieiga prie SVDPT informacinių išteklių ir elektroninės informacijos būtų galima tik iš tam tikros SVDPT paslaugų teikimo sutartyse numatytos techninės įrangos. Techninės įrangos atpažinimui turi būti naudojamos įrangos atpažinimo žymos, viešųjų raktų infrastruktūra.

40. Asmenų tapatybės nustatymo tikslas yra užtikrinti, kad prieiga prie SVDPT informacinių išteklių ir elektroninės informacijos būtų galima tik tam tikriems, SVDPT paslaugų teikimo sutartyse numatytiems asmenims. Asmenų tapatybės nustatymui turi būti naudojami vardai, slaptažodžiai, viešųjų raktų infrastruktūra.

41. Visų prieigos prie SVDPT informacinių išteklių ir elektroninės informacijos teisių ir priemonių suteikimas, pakeitimas ar panaikinimas SVDPT operatoriaus darbuotojams ir SVDPT naudotojų darbuotojams turi būti registruojamas SVDPT operatoriaus vadovo nustatyta tvarka.

42. Patekimas į pastatus ir patalpas, kuriuose yra SVDPT operatoriui priklausantys SVDPT informaciniai ištekliai, turi būti vykdomas vadovaujantis SVDPT operatoriaus vadovo nustatyta tvarka, kurioje turi būti įtvirtintos šios nuostatos:

42.1. patekimas į pastatus ir patalpas, kuriuose yra SVDPT operatoriui priklausantys SVDPT informaciniai ištekliai, turi būti kontroliuojamas fizinėmis ir techninėmis prieigos kontrolės priemonėmis;

42.2. asmenys, patenkantys į pastatus ir patalpas, kuriuose yra SVDPT operatoriui priklausantys SVDPT informaciniai ištekliai, turi būti identifikuojami;

42.3. turi būti kaupiama informacija apie asmens patekimo į pastatus ir patalpas, kuriuose yra SVDPT operatoriui priklausantys SVDPT informaciniai ištekliai, datą ir laiką;

42.4. visi asmenys, esantys pastatuose ir patalpose, kuriuose yra SVDPT operatoriui priklausantys SVDPT informaciniai ištekliai, visą laiką turi segėti tapatybę patvirtinančias korteles arba svečių leidimus;

43. Turi būti užtikrinta, kad pastatai ir patalpos, kuriuose yra SVDPT operatoriui priklausantys SVDPT informaciniai ištekliai:

43.1. būtų apsaugoti įsilaužimų aptikimo sistema, kurios nuolatinis veikimas būtų užtikrintas naudojant nepertraukiamus maitinimo šaltinius;

44. SVDPT operatoriaus vadovas turi nustatyti SVDPT daromų pakeitimų kontrolės tvarką, kad:

44.1. dėl kiekvieno SVDPT daromo pakeitimo turi būti gaunamas SVDPT operatoriaus vadovo ar jo įgalioto asmens pritarimas;

44.3. planuojant SVDPT pakeitimus turi būti atliekamas pakeitimų poveikio SVDPT veiklai (įskaitant ir elektroninės informacijos saugą) įvertinimas;

45. SVDPT techninės, programinės ir komunikacinės įrangos nustatymai, parametrai ir konfigūracija turi būti valdomi pagal SVDPT operatoriaus vadovo patvirtintas procedūras. SVDPT techninės, programinės ir komunikacinės įrangos nustatymų, parametrų ir konfigūracijos valdymo procesas turi būti planuojamas, o jo įgyvendinimas tikrinimas (audituojamas). Planuojant SVDPT techninės, programinės ir komunikacinės įrangos nustatymų, parametrų ir konfigūracijos valdymo procesą, turi būti įvertinama šio proceso įtaka SVDPT veiklai (įskaitant ir elektroninės informacijos saugą).

46. SVDPT operatoriaus vadovas turi nustatyti elektroninės informacijos saugos incidentų tyrimo tvarką – reglamentuoti elektroninės informacijos saugos incidentų, susijusių su SVDPT, SVDPT operatoriaus veikla ir SVDPT paslaugų teikimu, registravimą, klasifikavimą, tyrimą, reagavimą į elektroninės informacijos saugos incidentus.

47. Siekiant apsaugoti SVDPT saugomą, perduodamą ar kitaip apdorojamą elektroninę informaciją, būtina SVDPT įdiegti elektroninės informacijos šifravimo, apsaugos nuo kenksmingojo programinio kodo ir SVDPT naudotojų saugaus prijungimo prie SVDPT priemones.

48. SVDPT turi būti suskaidytas į SVDPT sritis, kurios fiziškai ir / arba logiškai būtų atskirtos tarpusavyje ir nuo kitų tinklų ir atitiktų bendrus tai SVDPT sričiai keliamus elektroninės informacijos saugos reikalavimus. Įslaptinta informacija ir viešam naudojimui neskirta elektroninė informacija gali būti perduodama tik šifruotu pavidalu ir negali būti prieinama kitų SVDPT sričių SVDPT naudotojams. Viešoji elektroninė informacija SVDPT gali būti perduodama nešifruota.

49. SVDPT turi būti įdiegtos priemonės, užtikrinančios, kad:

50. Turi būti įdiegtos ir nuolatos atnaujinamos apsaugos priemonės (antivirusinė programinė įranga) nuo kenkėjiškos programinės įrangos (kompiuterinių virusų, „Trojos arklių“) ir:

51. SVDPT naudojamos užkardos turi atitikti EAL4 lygį pagal standartą ISO/IEC 15408 ir turi būti naudojamos pagal šio standarto reikalavimus. Periodiškai turi būti peržiūrimi užkardų įrašai siekiant įvertinti bandymus sutrikdyti SVDPT veiklą.

52. SVDPT naudotojų saugus prijungimas prie SVDPT turi būti užtikrintas įgyvendinant šiuos reikalavimus:

52.1. SVDPT naudotojų tinklų tarnybinės stotys, SVDPT naudotojų darbo vietos ir kita įranga, siunčianti ir gaunanti elektroninę informaciją per SVDPT, turi turėti fiksuotus vidinius IP adresus SVDPT naudotojo tinkle;

52.2. SVDPT naudotojų tinklo prijungimai prie viešųjų ryšio tinklų turi būti atliekami per vieną koncentruojantį įrenginį ir apsaugoti užkarda;

52.3. SVDPT naudotojų mobiliųjų darbo vietų prijungimai prie SVDPT naudotojų tinklų turi būti realizuoti naudojant atskirus SVDPT naudotojų virtualius tinklus; šie prijungimai turi būti atliekami per vieną koncentruojantį įrenginį ir apsaugoti užkarda;

52.4. SVDPT naudotojų tinklų dalis, prijungta prie SVDPT, negali turėti tiesioginių ryšių su mobiliosiomis darbo vietomis, išskyrus ryšį per specialias apsaugotas SVDPT sritis;

52.5. SVDPT naudotojų tinklų dalis, turinti ryšį su SVDPT, neturi turėti tiesioginių (naudojant tinklo adresų transliaciją – NAT) ryšių su viešųjų ryšių tinklais;

52.6. SVDPT naudotojų tinklų dalis, turinti ryšį su bet kuria SVDPT sritimi, neturi turėti bevielio vietinio tinklo (angl. wireless LAN) prijungimo taškų;

52.7. SVDPT naudotojų tinklų dalis, turinti ryšį su bet kuria SVDPT sritimi, neturi turėti nuolatinių ar laikinų ryšio priemonių, skirtų nuotolinei SVDPT naudotojų tinklų priežiūrai ir konfigūravimui, pasiekiamų iš trečiųjų šalių darbo vietų be tam tikrų rašytinių susitarimų dėl tokių ryšio priemonių naudojimo ir elektroninės informacijos saugos.

53. Siekiant aptikti neleistinus SVDPT operatoriaus darbuotojų ir SVDPT naudotojų darbuotojų veiksmus perduodant, keičiant, trinant ar modifikuojant elektroninę informaciją, pagal SVDPT operatoriaus vadovo nustatytą tvarką, turi būti vykdoma SVDPT vykdytų veiksmų apskaita ir auditas.

54. Siekiant palengvinti neleistinų SVDPT operatoriaus darbuotojų ir SVDPT naudotojų darbuotojų veiksmų tyrimą, būtina kaupti ir saugoti SVDPT vykdytų veiksmų žurnalus (angl. log). SVDPT vykdytų veiksmų žurnaluose turi būti pateikta bent ši informacija:

54.2. svarbių SVDPT vykdytų veiksmų, pavyzdžiui, SVDPT naudotojų darbuotojų prisijungimo ir atsijungimo, data, laikas ir kita su tuo susijusi informacija;

54.3. įrašai apie sėkmingus ir nesėkmingus prieigos prie SVDPT informacinių išteklių ir elektroninės informacijos mėginimus, SVDPT nustatymų pakeitimus, elektroninės informacijos pakeitimą;

54.4. įrašai apie SVDPT naudotojų darbuotojų prieigos prie SVDPT informacinių išteklių ir elektroninės informacijos teisių pakeitimus;

55. Kadangi SVDPT vykdytų veiksmų žurnaluose gali būti kaupiama įslaptinta informacija, būtina užtikrinti SVDPT vykdytų veiksmų žurnalų saugą atsižvelgiant į tokiai informacijai keliamus saugos reikalavimus.

56. Turi būti taikomas toks SVDPT vykdytų veiksmų registravimas, kuris leistų užtikrinti SVDPT transakcijų nepaneigiamumą.

57. Siekdamas užtikrinti SVDPT atitikimą saugos reikalavimams ir galimų grėsmių elektroninės informacijos saugai įvertinimą, SVDPT operatorius privalo organizuoti SVDPT saugos rizikos analizę šiais atvejais:

57.2. atliekant SVDPT, atskirų jo struktūrinių dalių, funkcinių sistemų keitimus, plėtrą ir naujų SVDPT paslaugų kūrimą;

58. Vykdant SVDPT saugos rizikos analizę taip pat turi būti atliekamas SVDPT informacinių išteklių pažeidžiamumo įvertinimas (angl. penetration test).

59. SVDPT operatorius, atlikęs saugos reikalavimų 57 ir 58 punktuose numatytus darbus, turi parengti SVDPT saugos rizikos analizės ataskaitą, kuri turi būti pateikiama Vidaus reikalų ministerijai.

60. Siekdamas sumažinti neigiamą galimų SVDPT veiklos sutrikimų poveikį, SVDPT operatoriaus vadovas turi patvirtinti SVDPT veiklos tęstinumo valdymo planą, kurio veiksmingumas turi būti išbandomas ne rečiau kaip kartą per metus.

61. Atsižvelgiant į tai, kad SVDPT naudotojai turi skirtingą SVDPT paslaugų poreikį, jų prijungimui prie SVDPT turi būti naudojami skirtingi prijungimo būdai:

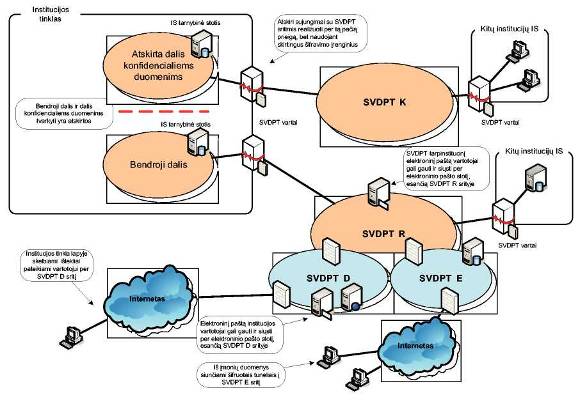

61.1. Pirmasis būdas. Šis prijungimo būdas taikomas tuomet, kai prie SVDPT prijungiamas vietinis vienalytis (neturintis potinklių) SVDPT naudotojo tinklas, kuriuo elektroninė informacija teikiama kitiems SVDPT naudotojams, o prieiga prie viešųjų ryšių tinklų yra suteikiama per SVDPT. Tokiu būdu SVDPT naudotojai SVDPT paslaugas ir viešųjų ryšių tinklų išteklius pasiekia per skirtingas SVDPT sritis. Pirmojo būdo prijungimo schema pateikta saugos reikalavimų 1 priede.

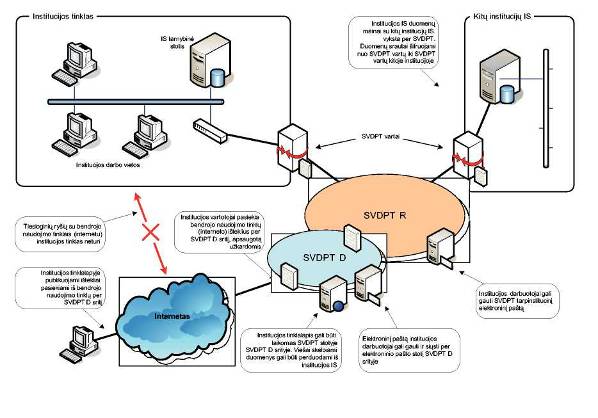

61.2. Antrasis būdas. Šis prijungimo būdas taikomas tuomet, kai prieiga prie SVDPT paslaugų būtina tik kelioms SVDPT naudotojo darbuotojų darbo vietoms, o likusiai SVDPT naudotojo tinklo daliai būtina prieiga tik prie viešųjų ryšių tinklų, kuri užtikrinama ne per SVDPT Antrojo būdo prijungimo schema pateikta saugos reikalavimų 2 priede.

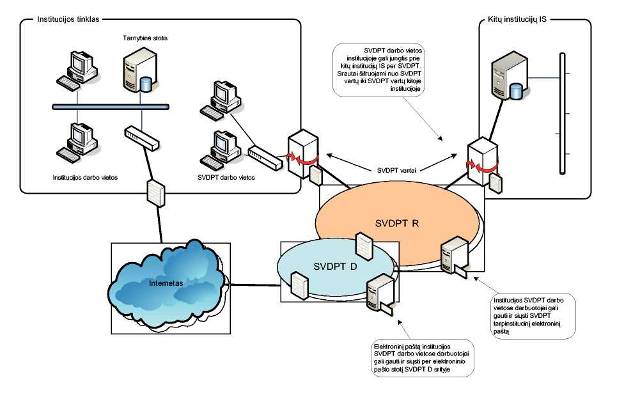

61.3. Trečiasis būdas. Šis prijungimo būdas taikomas tuomet, kai prie SVDPT prijungiamas regioninis nevienalytis (suskaidytas į potinklius) SVDPT naudotojo tinklas. SVDPT naudotojo tinklo nevienalytiškumas pasireiškia tuo, kad atskiroms jo dalims turi būti taikomi skirtingi saugos reikalavimai (daliai SVDPT naudotojo informacinių sistemų būtinas ryšis su viešųjų ryšių tinklais, daliai – su SVDPT paslaugomis), tačiau atskiras SVDPT naudotojo tinklo dalis sieja tos pačios informacinės sistemos. Dėl tokio SVDPT naudotojo tinklo nevienalytiškumo kyla tiesioginė grėsmė SVDPT perduodamos elektroninės informacijos saugai, todėl būtina SVDPT naudotojo tinklą suskaidyti į bendrąjį ir saugų potinklį, tarp kurių elektroninės informacijos perdavimas būtų kontroliuojamas elektroninės informacijos turinio ir srauto kontrolės priemonėmis. Trečiojo būdo prijungimo schema pateikta saugos reikalavimų 3 priede.

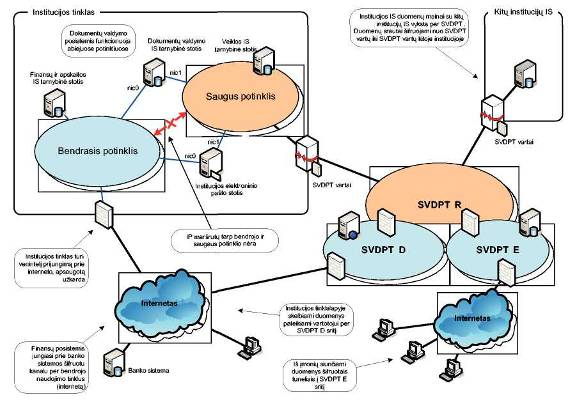

61.4. Ketvirtasis būdas. Šis prijungimo būdas taikomas tuomet, kai prie SVDPT prijungiamas vietinis nevienalytis (suskaidytas į potinklius) SVDPT naudotojo tinklas. Daliai SVDPT naudotojo tinklo būtina prieiga prie įslaptintos informacijos, o daliai – prie viešųjų ryšių tinklų. Ketvirtojo būdo prijungimo schema pateikta saugos reikalavimų 4 priede.

62. SVDPT naudotojų prijungimas prie SVDPT turi būti atliekamas per vieną ar kelis vartus į SVDPT. Daugiau nei vienas SVDPT naudotojas gali būti prijungiamas prie vienų vartų į SVDPT tik tuo atveju, kai tai užtikrina SVDPT paslaugų kokybę ir didesnį elektroninės informacijos konfidencialumo, vientisumo ir prieinamumo lygį.

63. Pirmasis ir ketvirtasis SVDPT naudotojų prijungimo būdai užtikrina didesnį elektroninės informacijos saugos lygį, antrasis ir trečiasis SVDPT naudotojų prijungimo prie SVDPT būdai yra laikytini laikinais ir esant galimybei turi būti pakeisti į pirmąjį ar ketvirtąjį SVDPT naudotojų prijungimo būdą. SVDPT naudotojui pasirinkus antrąjį ar trečiąjį prijungimo prie SVDPT būdą, SVDPT operatoriui turi būti pateiktas tokio sprendimo pagrindimas ir terminas, per kurį SVDPT naudotojas prie SVDPT bus prijungtas pirmuoju ar ketvirtuoju būdu.

V. BAIGIAMOSIOS NUOSTATOS

64. Visi SVDPT operatoriaus darbuotojai ir SVDPT naudotojų darbuotojai privalo rūpintis SVDPT saugomos, perduodamos ar kitaip apdorojamos elektroninės informacijos saugumu pagal savo kompetenciją.

Saugaus valstybinio duomenų perdavimo

tinklo elektroninės informacijos saugos

reikalavimų 1 priedas

PRIJUNGIMO PRIE SVDPT PIRMASIS BŪDAS

______________

Saugaus valstybinio duomenų perdavimo

tinklo elektroninės informacijos saugos

reikalavimų 2 priedas

PRIJUNGIMO PRIE SVDPT ANTRASIS BŪDAS

______________

Saugaus valstybinio duomenų perdavimo

tinklo elektroninės informacijos saugos

reikalavimų 3 priedas

PRIJUNGIMO PRIE SVDPT TREČIASIS BŪDAS

______________